- Szczegóły

- Super User

- Kategoria: Porady

- Odsłony: 1385

#include <HardwareSerial.h>

- Szczegóły

- Super User

- Kategoria: Porady

- Odsłony: 3198

Jeśli masz Proxmox 8.x a w nim kontener linuxowy z Debianem 10 może wystąpić problem z uruchamianiem niektórych usług. Sam napotkałem na problemy z MariaDB i Apache2. Błyskawiczna naprawa polega na wprowadzeniu korekty do konfiguracji kontenera.

<code>

kwi 26 11:41:42 d3 systemd[1]: Starting apache2.service - The Apache HTTP Server...

kwi 26 11:41:42 d3 (pachectl)[7114]: apache2.service: Failed to set up mount namespacing: Permission denied

kwi 26 11:41:42 d3 (pachectl)[7114]: apache2.service: Failed at step NAMESPACE spawning /usr/sbin/apachectl: Permission denied

kwi 26 11:41:42 d3 systemd[1]: apache2.service: Control process exited, code=exited, status=226/NAMESPACE

kwi 26 11:41:42 d3 systemd[1]: apache2.service: Failed with result 'exit-code'.

kwi 26 11:41:42 d3 systemd[1]: Failed to start apache2.service - The Apache HTTP Server.

</code>

/etc/pve/lxc/xxx.conf*

Dodajemy linię:

arch: amd64

cores: 4

features: nesting=1

hostname:

* xxx to numer naszego kontenera

- Szczegóły

- Super User

- Kategoria: Porady

- Odsłony: 3665

Najszybszy znany mi sposób na zmianę domyślnego portu Proxmox to wykonanie prostej operacji na plikach. Najpierw wyszukujemy stary port w plikach Proxmox'a i dokonujemy zmiany przy pomocy SED'a.

The fastest way I know of to change the default Proxmox port is to perform a simple file operation. First, we search for the old port in the Proxmox files and make the change using SED.

#/bin/bash

OLDPORT='8008'

NEWPORT='443'

grep -rwl $OLDPORT /usr/share/perl5/PVE/ | xargs sed -i 's|'$OLDPORT'|'$NEWPORT'|g'

echo 'net.ipv4.ip_unprivileged_port_start=0' > /etc/sysctl.d/50-unprivileged-ports.conf

- Szczegóły

- Super User

- Kategoria: Porady

- Odsłony: 3952

Często spotykam się z pytaniem co zrobić z kontenerem LXC w którym mc (Midnight Commander) nie działa prawidłowo. Recepta jest prosta. Jeśli nie działa ci sekcja klawiszy funkcyjnych to do pliku profilu należy wpisać następującą linię:

export TERM=xterm-256color

Podobnie by działała sprawnie polonizacja Debiana do tego samego pliku należy dodać następujące linie:

export LC_ALL=pl_PL.UTF-8

export LANG=pl_PL.UTF-8

export LANGUAGE=pl_PL.UTF-8

Po wylogowaniu i ponownym zalogowaniu wszystko powinno być już normalnie.

Dla pojedynczego użytkownika ~/.profile lub globalnie /etc/profile dla całego Debiana.

- Szczegóły

- Super User

- Kategoria: Porady

- Odsłony: 5339

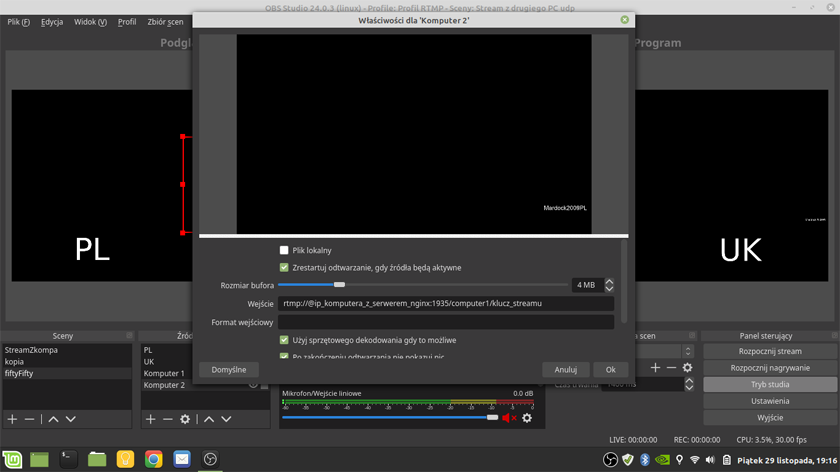

Wiele napisano o streamowaniu z pomocą kart przechwytujących obraz z HDMI (HDMI grabber) i to zazwyczaj wystarcza nie obciążając komputera służącego do grania. Zdarza się jednak czasami tak, że chcemy ładnie streamować ale nie chcemy wydawać kilkuset złotych czy też chcemy pokazać w okienku coś od kogoś innego... Nie jest wielkim problemem jak ten ktoś jest, gdzieś w pobliżu i możemy go włączyć do naszej sieci LAN. Wiem ktoś powie VPN też można... no można tylko po co.

Z pomocą przychodzi nam serwer nginx z modułem RTMP. Można go zainstalować na linuxie, windowsie i mac os. Dostępne są źródła więc w zasadzie można go skompilować na dowolną platformę.

do pliku nginx.conf na końcu dopisujemy konfigurację streamu. Moja najprostsza konfiguracja:

html {

... #kod odpowiedzialny za wyświetlanie stron

}

rtmp {

server {

listen 1935;

chunk_size 4096;

application computer1 {

live on;

record off;

}

application computer2 {

live on;

record off;

}

}

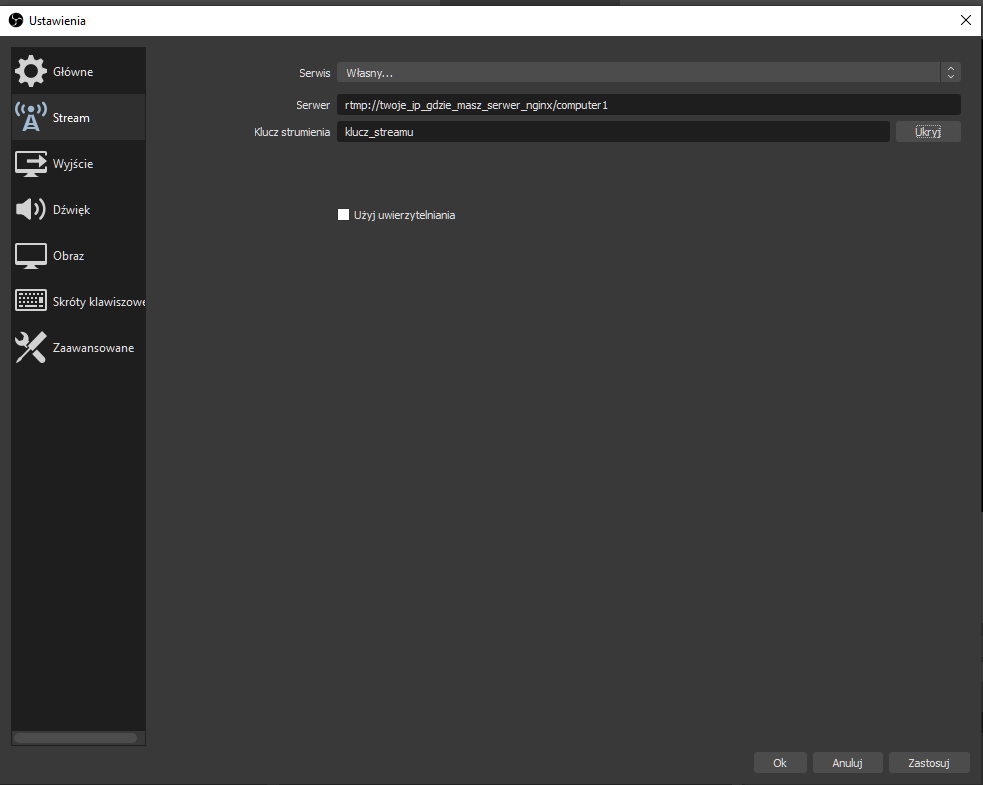

}Teraz konfiguracja komputera nr 1

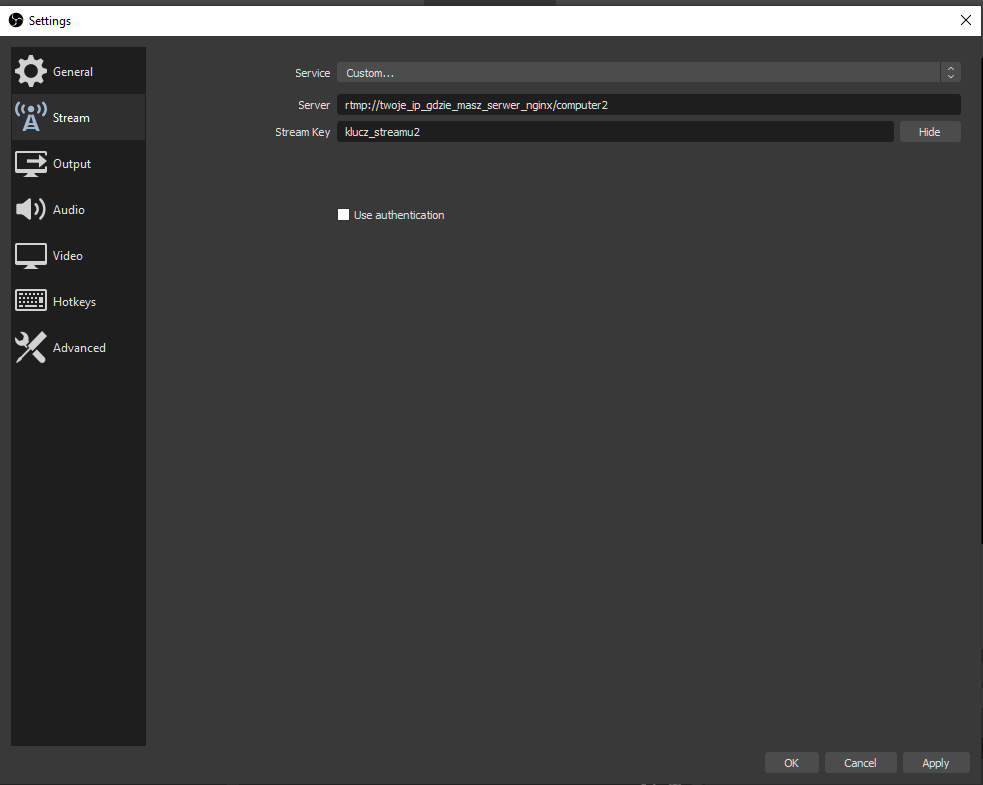

Teraz konfiguracja komputera nr 2

Konfiguracja komputera streamującego na YouTube...

Przekierowanie portów/ Poft forwarding:

Jeśli jesteś za NAT lub firewallem należy otworzyć lub przekierować poniższe porty.

tcp/udp 1935

udp 2088

To chyba już wszystko co trzeba wiedzieć by to uruchomić. ...

Wynik finalny konfiguracji: YouTube